이 글은 예전에 썼던 나의 스팸메일과의 전쟁사에서 언급했던 스팸노출 테스트에 따른 결과중 하나이다.

오늘,테스트용으로 만들어 두었던 이메일중 하나로부터 스팸메일이 왔다.

해당 이메일(temp2006jan@k-june.com)은 2006년 1월1일 메일주소를 생성하였고,

1월 4일 한 쇼핑몰의 게시판에 제품관련문의를 위해 딱 한번 사용했다.(물론 회원가입은 하지 않았다.)

그곳은 이메일 주소가 mailto링크를 통해 그대로 노출되는 게시판이었는데,

게시물을 작성한지 12일후에 첫번째 스팸메일이 도착했다.

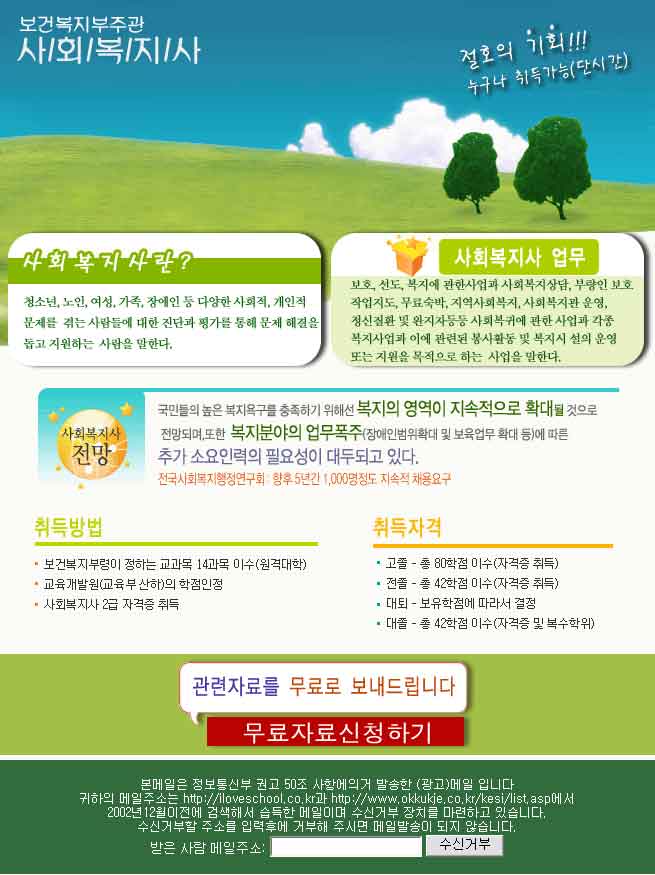

스팸메일의 내용은 ‘사회복지사’광고였다.

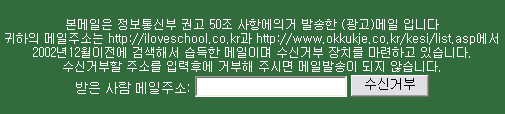

마지막에는 아래와 같은 문구가 있었다.

하지만 이것은 속임수다.

주소 입력이 불가능하다.그냥 그림 파일일 뿐이다.

2006년에 만들어진 이메일을 2002년 12월 이전에 검색했다는 것뿐만 아니라

습득한 경로도 맞지 않고,거부도 안되게 되어있다.

아래는 실제 그곳의 주소에서 따온 원본이다.

그쪽의 서버가 닫히기 전까지는 잘 보일것이며,위의 그림과 동일하다.

메일 소스를 뜯어보았다.

아래와 같이 해당 링크의 주소가 변조되어있어서,필터링하기 어렵게 만들어 놓았다.

http://%69.w%61womv%64%69%61.%63om/codmain.html?prod_num=106&pt_code=nmnless

실제 주소는 아래와 같다.

http://i.wawomvdia.com/codmain.html?prod_num=106&pt_code=nmnless

메일서버의 로그를 보았다.

Jan 16 15:09:55 localhost postfix/smtpd[710]: connect from unknown[219.255.160.231]

Jan 16 15:09:55 localhost postfix/smtpd[710]: AD02C4CDB4: client=unknown[219.255.160.231]

Jan 16 15:09:55 localhost postfix/cleanup[704]: AD02C4CDB4: message-id=<3$pm3p55uo7ps$8$$ub2$c86@5tlz.v42p>

Jan 16 15:09:55 localhost postfix/smtpd[710]: disconnect from unknown[219.255.160.231]

Jan 16 15:09:55 localhost postfix/local[705]: AD02C4CDB4: to=<temp5c1o@k-june.com>, orig_to=<temp2006jan@k-june.com>, relay=local, delay=0, status=sent (delivered to mailbox)

IP 219.255.160.231를 whois조회 해보았다.

하나로통신(HANANET-INFRA-KR)이었다.

집에서 메일서버 돌리면서 스팸보내나 보다.

로그를 계속 뒤져서 219.255.160.231이 보낸 다른 편지가 없는지 확인했다.

그랬다.

어제도 다른 이메일주소로 사회복지사 광고를 보냈다.

사회복지의 발달을 저해시키는 ‘사회복지사 전문 스패머’였던 것이다.

이렇게 한번 스패머의 손에 넘어간 이메일은 앞으로도 계속 끊임없이 스팸에 시달리기 마련이다.

스패머에게 오염된 이메일(temp2006jan@k-june.com)은 사형선고를 내리는 수 밖에 없다.

사이트 관리자라면 SpamPoison을 이용해서 스팸메일 수집기에 물먹이는 것도 괜찮은 방법이다.

아래의 링크를 클릭하면 링크를 따라 무한정 가짜 이메일주소가 생긴다.

이메일 수집기는 가짜 이메일 주소를 계속 수집하고 결국 주소록을 쓰레기더미로 만들어 버리는 것이다.

스팸 퇴치! Click Here!(SpamPoision)